Cos'è?

La cyber security (sicurezza informatica) è l’insieme delle tecnologie, dei processi e delle misure per proteggere l’operatività dei sistemi informativi e il patrimonio informativo aziendale (dati) da minacce di ogni tipo.

Un sistema di protezione e gestione della sicurezza adeguato garantisce:

- l'integrità

- la riservatezza

- la disponibilità

dei dati, delle informazioni e dei servizi informatici.

LE PRINCIPALI MINACCE

- Attacchi ransomware: attacchi in cui i cyber criminali assumono il controllo di un bene della vittima che rimetteranno disposizione solo dietro il riscatto.

- Minacce DDoS: attacchi che impediscono agli utenti di una rete o di un sistema di accedere a informazioni, servizi e altre risorse

- Malware: software malevolo concepito per danneggiare un dispositivo, alterarne il funzionamento o ottenere accesso non autorizzato.

- Minacce di ingegneria sociale e phishing: minacce che cercano di sfruttare un errore umano ho un comportamento umano per accedere a informazioni o servizi.

- Minacce ai dati: attacchi tesi a ottenere accesso non autorizzato a dati o a manipolare dati per interferire con i comportamenti del sistema.

- Minacce a internet: attacchi che incidono sulla disponibilità di Internet. Ad esempio il cosiddetto dirottamento BGP (Border Gateway Protocoll) o BGP hijacKing.

- Disinformazione – cattiva informazione: attacco intenzionale che consiste nel creare o condividere informazioni false o fuorvianti per manipolare l'opinione pubblica.

- Attacchi alle catene di approvvigionamento: strategia con cui si attacca un'organizzazione colpendo i punti deboli della sua supply chain IT (e non solo!) con potenziali ripercussioni a cascata.

- Cyberwar, guerra cibernetica: attacchi da parte di nazioni ostili, organizzazioni criminali o terroristi contro le infrastrutture e le istituzioni di uno stato, per causare danni gravi e perdite di vite umane.

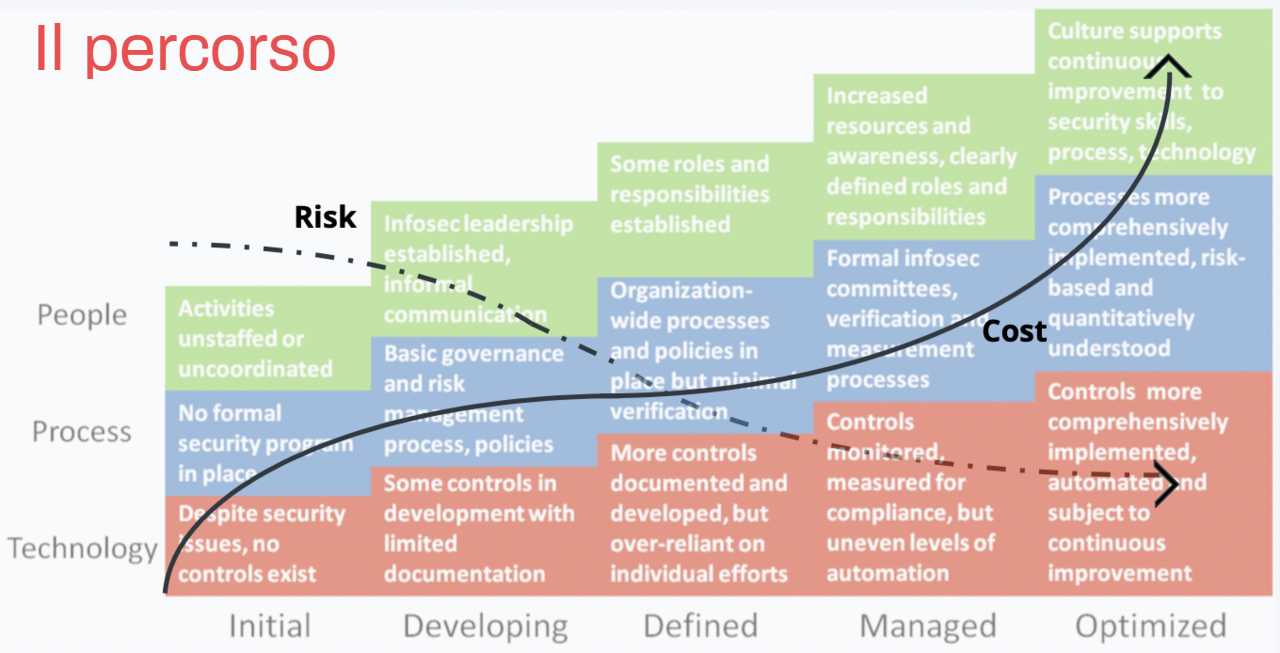

Le fasi del percorso

I benefici

- Ottimizzazione di RTO e RPO (i parametri principali per la data recovery)

- Garanzia della continuità operativa dei sistemi

- Riduzione dei costi causati dalle interruzioni (downtime)

- Tutela della reputazione dell’azienda

- Controllo ed

ottimizzazione delle prestazioni della propria soluzione di Disaster Recovery

- Definizione di azioni chiare ed efficaci per fronteggiare una situazione imprevista e guidare il ripristino dell’operatività

- Gestione granulare degli interventi necessari

- Minimizzazione degli impatti

sulle performance dei sistemi informativi